Аналитики в области кибербезопасности подробно описали шесть мощных штаммов вредоносных программ, заточенных на полный снос всех пользовательских данных и клиентских баз, каковые штаммы появились только за первый квартал 2022 года. И это стало огромным ростом по сравнению с предыдущими годами.

Количество штаммов резко подскочило с началом спецоперации РФ на Украине, и все эти вайперы были использованы против инфраструктуры и организаций, подконтрольных Киеву. Один из вайперов также отключил ветряные турбины в Германии, а модемы спутниковой связи на Украине, по-видимому, были основной целью этой конкретной атаки.

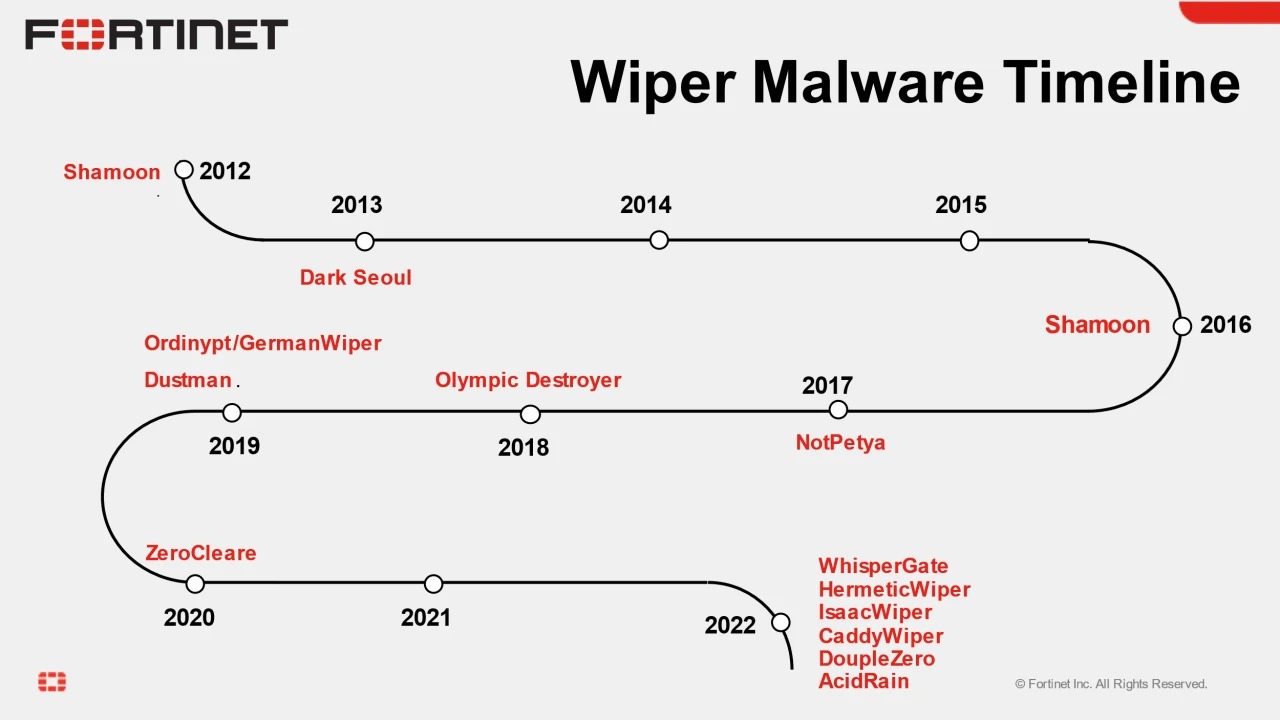

Вот разбивка Fortinet о чрезвычайной ситуации, связанной со значительными вредоносными программами, уничтожающими файлы, за последние несколько лет:

Shamoon, 2012 г.: использовался для атак на нефтяные компании Saudi Aramco и RasGas в Катаре.

Dark Seoul, 2013 г.: нападения на южнокорейские СМИ и финансовые компании.

Shamoon, 2016 г. .: вернулся, чтобы снова атаковать организации Саудовской Аравии.

NotPetya, 2017: изначально был нацелен на украинские организации, но из-за способности к самораспространению стал самым разрушительным вредоносным ПО на сегодняшний день.

Olympic Destroyer, 2018: Атака нацелена на зимние Олимпийские игры в Южной Корее.

Ordinypt/GermanWiper, 2019: Фишинговые электронные письма на немецком языке нацелены на немецкие организации. Dustman, 2019: спонсируемые иранским государством субъекты угрозы атаковали Bapco, национальную нефтяную компанию Бахрейна.

ZeroClear, 2020: Атака на энергетические компании на Ближнем Востоке.

WhisperKill/WhisperGate, 2022: атаки на украинские организации параллельно с началом спецоперации РФ на Украине.

HermeticWiper, 2022: с началом спецоперации РФ на Украине атаковали украинские организации.

IsaacWiper, 2022: с началом спецоперации РФ на Украине атаковали украинские организации.

CaddyWiper, 2022: с началом спецоперации РФ на Украине атаковали украинские организации.

DoupleZero, 2022: с началом спецоперации РФ на Украине атаковали украинские организации.

AcidRain, 2022 г.: атака на поставщика спутниковых услуг KA-SAT компании Viasat.

Это шесть или около того только в 2022 году по сравнению с примерно одним годом ранее. Несмотря на то, что на сегодняшний день «вайперы» нацелены в первую очередь на украинские организации, с началом спецоперации РФ на Украине правоохранительные органы и кибербезопасность предупреждают, что «поддерживаемые Кремлем преступные группировки» могут направить свои разрушительные атаки на западные правительства и компании.

В совместном предупреждении CISA и ФБР, агентства США сообщают о новых индикаторах компрометации вредоносного ПО WhisperGate и технических подробностях четырех других вайперов, которые были развернуты против Украины с января.

Вероятны дальнейшие разрушительные кибератаки на организации на Украине, которые могут непреднамеренно распространиться на организации в других странах, - предупредили федералы. — Организации должны повысить бдительность и оценить свои возможности, включая планирование, подготовку, обнаружение и реагирование на такое событие.

15 января Microsoft выявила первый новый штамм вредоносного ПО для уничтожения информации, получивший название WhisperGate, который был использован против организаций в Украине в 2022 году. Теперь его приписывают Ghostwriter, который, как считается, связан с российской военной разведкой ГРУ.

По данным CISA, WhisperGate повреждает основную загрузочную запись системы Windows, отображает сообщение и шифрует файлы на основе определенных расширений файлов. И хотя программное обеспечение отображает эту заметку о программе-вымогателе во время атаки, это мошенничество. Вредоносное ПО уничтожает данные, и их невозможно восстановить.

В обновленном предупреждении безопасности CISA и ФБР перечислили несколько новых вредоносных хэшей, связанных с WhisperGate, которые содержат токсичные двоичные файлы, дропперы и макросы.

Двоичные файлы преимущественно .NET, обычно содержат несколько уровней обфускации, а также содержат несколько средств защиты от систем проверки виртуальных машин, а также методы защиты от перенастройки пораженных систем.

Кроме того, все файлы .doc WhisperGate Microsoft содержат токсичный макрос в кодировке base64, который позволяет сценарию PowerShell запускать команду сна на скомпрометированном устройстве, подключаться к внешнему веб-сайту, а затем загружать средство очистки данных.

FortiGuard Labs также предоставила подробный анализ методов очистки данных WhisperGate и отметила, что его второй этап загружает компоненты для повреждения файлов из жестко заданного канала Discord.

Этот компонент просматривает папки жертвы в поисках различных файлов данных с расширениями, жестко запрограммированными в вредоносном ПО. Затем он заменяет содержимое этих файлов на 1 МБ байтов 0xCC, а также добавил случайное расширение из 4 символов.

В то время как в предупреждении CISA подробно описаны пять вайперов, используемых в сочетании с наземными действиями России на Украине — WhisperGate/WhisperKill, HermeticWiper, IsaacWiper, HermeticWizard и CaddyWiper — FortiGuard Labs включает сюда шестой, получивший название AcidWiper.

Исследователи безопасности SentinelOne обнаружили это вредоносное ПО в прошлом месяце, когда оно использовалось в атаке на поставщика услуг спутникового широкополосного доступа Viasat KA-SAT для развертывания AcidRain на модемах KA-SAT, используемых на Украине. Позже Viasat подтвердила, что в атаке использовался AcidRain, который также отключил 5800 ветряных турбин в Германии.

Исследователи из службы безопасности также предположили со «средней степенью уверенности», что за атакой AcidRain стоит группировка Sandworm, и что эта новая вредоносная программа Wiper может быть преемницей разрушительного российского VPNFilter.

Независимо от окончательного подсчета, будь то пять или шесть новых штаммов вредоносного ПО Wiper, такое количество в первом квартале 2022 года беспрецедентно. Исторически вирусы такого уровня ранее появлялись не чаще одного раза в год.

По крайней мере так было с 2012 года, а 2019 год был исключением из правил — до сих пор. В 2019 году Ordinypt атаковал немецкие организации с помощью фишинговых электронных писем, и в том же году иранцы атаковали Bapco, национальную нефтяную компанию Бахрейна, с помощью ПО Dustman.

Скачок с одного случая в год до пяти или шести вайперов всего за четыре месяца иллюстрирует растущую изощренность киберпреступных групп. Речь идет не только о монетизации и финансовом аспекте киберпреступности, но и показывает, что киберпреступность становится все более изощренной и разрушительной.